Las necesidades de seguridad y protección de datos han ido evolucionando, especialmente con el trabajo remoto, el crecimiento de los empleados de primera línea y la rápida adopción de BYOD y una cultura de trabajo sin perímetros. Las computadoras portátiles y de escritorio con Windows gozan de una gran popularidad en el ámbito empresarial y también en el espacio de uso personal.

La seguridad de los datos corporativos en las PC BYO (computadoras y portátiles con Windows propiedad de los empleados) está en peligro cuando estos dispositivos operan fuera de las redes e infraestructura corporativas.

Aquí es donde entra en juego la Política de protección de la información de Microsoft Windows para proteger los datos corporativos.

En este artículo, conozcamos en profundidad la protección de la información de Windows: WIP para la protección de datos empresariales.

¿Qué es la protección de la información de Microsoft Windows (WIP)?

Windows Information Protection es un conjunto de políticas que ayudan a las organizaciones y a sus equipos de TI posteriores a proteger los datos corporativos en dispositivos principalmente propiedad de los empleados sin obstaculizar la experiencia general del usuario, que es la razón principal de la fuerte adopción de Windows en el entorno empresarial.

Microsoft Windows Information Protection (WIP), anteriormente denominada Enterprise Data Protection (EDP), se introdujo junto con la actualización de aniversario de Windows 10 en un esfuerzo por respaldar y complementar la Gestión moderna de Windows 10.

Cuando definimos el significado de Protección de la información de Windows o WIP, la mayoría de las veces está afiliado a computadoras de escritorio y portátiles con Windows propiedad de los empleados.

Pero es importante comprender que Windows es un sistema operativo independiente de la propiedad, lo que significa que Windows Information Protection (WIP) también se puede utilizar para datos corporativos seguros en dispositivos totalmente administrados y 100% propiedad corporativa.

¿Por qué utilizar WIP – Protección de la información de Windows?

La cantidad de dispositivos personales Windows utilizados para empresas está aumentando exponencialmente. Si bien algunas organizaciones dependen completamente de que los empleados utilicen sus dispositivos personales para trabajar, muchas permiten y dependen del uso parcial de los dispositivos de los empleados: podría ser para completar una tarea en un fin de semana, atender una emergencia o mientras trabajan de forma remota.

La mayor proliferación de dispositivos propiedad de los empleados en el lugar de trabajo (locales o remotos) ha generado preocupaciones adicionales en torno a la seguridad de los datos corporativos.

El creciente riesgo de que los datos se filtren accidentalmente a través de uno de los muchos sitios web o aplicaciones a los que acceden los empleados en sus computadoras personales es la razón principal por la que las empresas necesitan WIP.

También protege los datos corporativos contra violaciones intencionales Lo intentan los empleados mientras acceden a datos corporativos en el dispositivo donde también tienen acceso a las redes sociales, el uso compartido y el almacenamiento en la nube pública.

La ventaja de la política WIP es que no supera ni se superpone con la experiencia del usuario de la computadora. A diferencia de un dispositivo totalmente administrado controlado mediante un gestión de movilidad empresarial herramienta donde los administradores de TI bloquean/restringen el acceso a aplicaciones no comerciales y no autorizadas, la política de protección de la información de Windows funciona en sincronía con el control y la privacidad de los empleados en sus dispositivos personales.

¿Cuáles son los beneficios de Windows Information Protection (WIP)?

- Protección de datos corporativos en los dispositivos de los empleados

- Garantizar que no haya cambios en el entorno empresarial ni en las aplicaciones existentes.

- Facilitar la experiencia de usuario original de Windows

Protección de datos empresariales mediante Windows Information Protection (WIP)

La idea principal de WIP es no solo proteger los datos corporativos en los dispositivos de los empleados, sino también bifurcar los datos corporativos y los datos personales en los dispositivos de los empleados y aplicar selectivamente políticas de protección de datos para los datos corporativos.

Esto garantiza que, si bien los datos corporativos están protegidos manteniendo la postura de seguridad de la empresa, los datos personales de los empleados no se ven afectados.

Veamos cómo impacta el WIP:

Datos corporativos

WIP agrega una etiqueta o identidad corporativa a los datos corporativos en los dispositivos de los empleados y cifra automáticamente los datos cuando se descargan, guardan u obtienen de las fuentes corporativas predefinidas.

Estas fuentes incluyen aplicaciones corporativas, redes corporativas y dominios corporativos protegidos. Todos los datos que fluyen desde estas fuentes se cifran mediante WIP.

Los administradores de TI pueden definir la política WIP y evitar la copia del datos corporativos y pegarlo en las aplicaciones/datos personales. Solo se puede acceder a los archivos de datos corporativos a través de aplicaciones protegidas y no desde aplicaciones desprotegidas.

Datos personales

Los datos personales del empleado no se inmutan ni se ven afectados por la aplicación de la política de Protección de la información de Windows (WIP).

Cuando las organizaciones desactivan la política WIP en los dispositivos retirados o en los dispositivos de los empleados que ya no están asociados con la organización, los datos personales permanecen como están.

Incluso cuando se realiza una eliminación remota en estos dispositivos mediante un MDM, los datos personales están intactos. Esta es una de las principales ventajas de WIP.

Aplicaciones ilustradas versus aplicaciones no ilustradas

Necesitamos comprender los dos tipos básicos de aplicaciones y su terminología utilizada de acuerdo con Windows Information Protection. Los dos tipos de aplicaciones comúnmente referidas con respecto a WIP son: aplicaciones iluminadas y aplicaciones no iluminadas.

Aplicaciones ilustradas:

Estas son las aplicaciones que pueden diferenciar entre datos corporativos y datos personales. Las aplicaciones de Microsoft Office 365 ProPlus, como MS Word, MS Excel, MS PowerPoint, MS OneNote y MSOutlook, son aplicaciones avanzadas.

Aplicaciones no iluminadas:

Estas son las aplicaciones que no pueden diferenciar entre datos corporativos y datos personales. Ejemplos comunes de aplicaciones no ilustradas son Gmail y Google. navegador Chrome.

Mientras los administradores de TI crean una política WIP, eligen aplicaciones no iluminadas como aplicaciones permitidas, se puede acceder a los datos corporativos a través de estas aplicaciones. Las aplicaciones no ilustradas tratan todos los datos del dispositivo como datos corporativos y los cifran.

Esto también incluye los datos personales de un empleado. La política de Protección de la información de Windows (WIP) garantiza que cuando se necesita una aplicación no iluminada para el funcionamiento empresarial, los datos siempre estén cifrados.

Se recomienda permitir solo aplicaciones avanzadas mientras que la configuración WIP garantiza que solo se cifren los datos corporativos. Esto resuelve la preocupación común sobre cómo proteger la información del cliente en Windows 10 o cómo proteger la información confidencial en Windows.

Aplicaciones administradas:

Estas son las aplicaciones que se ejecutan en los dispositivos en el contexto empresarial. Estas no son aplicaciones personales habilitadas por el empleado y deben ser permitidas por los administradores de TI. Estas aplicaciones también se conocen como aplicaciones corporativas o aplicaciones empresariales.

Caso de uso de protección de información de Windows

El caso de uso más común de Windows Information Protection es para Dispositivos BYOD. Por ejemplo, un usuario tiene acceso a varios documentos e imágenes empresariales.

En la misma PC, puede cargar el documento empresarial en su almacenamiento personal en la nube o compartirlo mediante las redes sociales sin Windows Information Protection (WIP).

O los empleados pueden compartir cualquier información comercial confidencial a través de su correo electrónico personal, invitando a atacantes de datos. De manera similar, los usuarios pueden abrir un archivo personal utilizando una aplicación empresarial.

Configuración de WIP para dispositivos Windows 10 usando Scalefusion MDM

En esta sección aprenderemos cómo configurar WIP paso a paso en Scalefusion. MDM de Windows 10. pero comencemos con los requisitos de Protección de información de Windows.

Requisitos previos de Windows Information Protection (WIP)

- Windows 10, versión 1607 y posteriores

- Windows 10 Mobile, versión 1607 y posteriores

- Solución Scalefusion MDM para configuración WIP

Guía paso a paso para la configuración de WIP

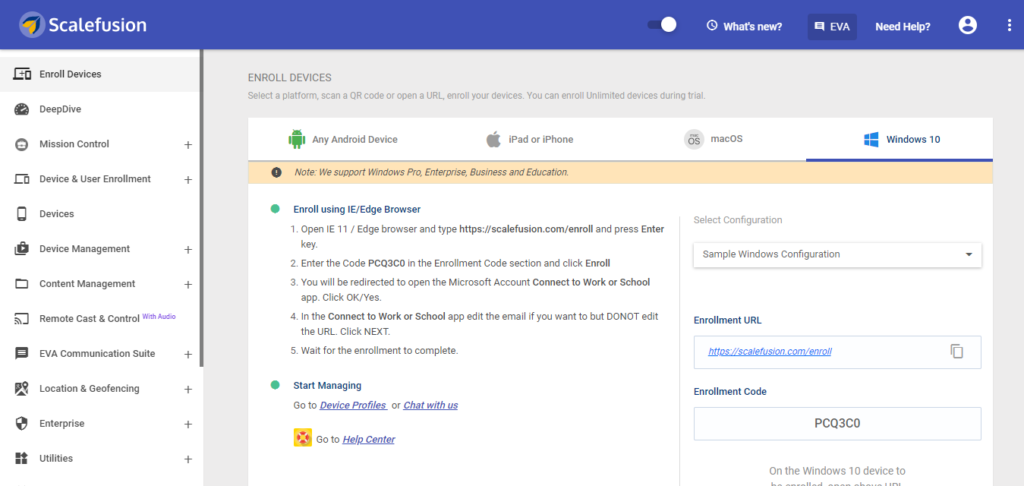

Paso 1: comience con Scalefusion

Para habilitar WIP en dispositivos con Windows 10, regístrate e inicia sesión a la plataforma Scalefusion MDM. Puede usar su ID corporativo para registrarse o registrarse usando credenciales de Azure AD para aprovechar aún más la configuración unida a Azure AD.

Registrarse usando Azure AD y al mismo tiempo ayudarlo a agregar usuarios sin problemas al panel de MDM y enviarles una invitación a inscribirse sus dispositivos BYO en administración.

Una vez que haya inscrito los dispositivos en la plataforma MDM, puede comenzar a configurar las políticas de uso de los dispositivos con Windows 10 para trabajar.

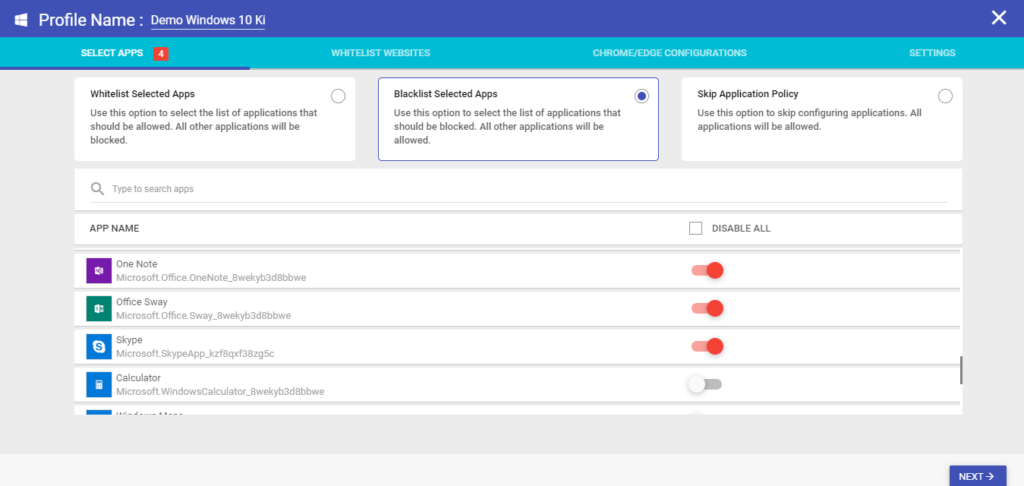

Paso 2: Definir el perfil/política del dispositivo

Navegue a la sección Administración de dispositivos del panel. Cree un perfil o edite el perfil del dispositivo existente que se aplicará a las PC BYO. Habilita aplicaciones y sitios web de la lista blanca para acceder en el dispositivo.

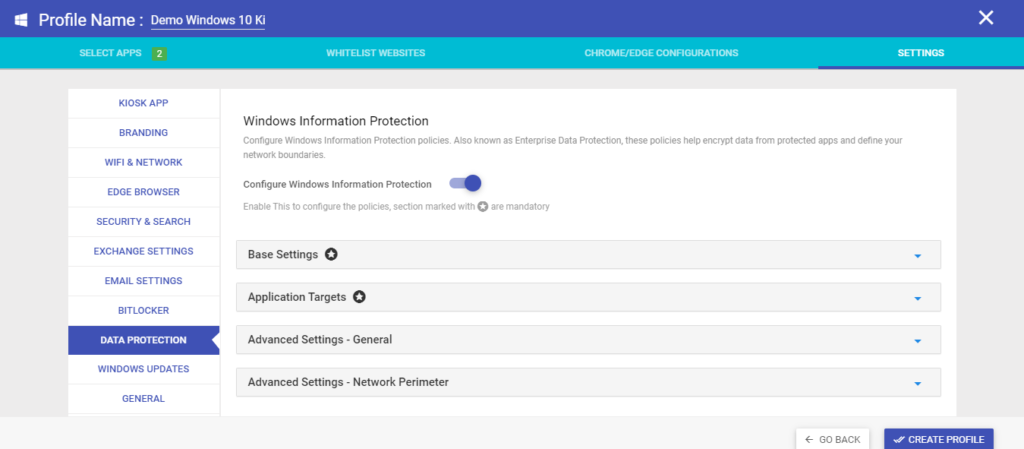

Paso 3: cree una política de protección de la información de Windows (WIP)

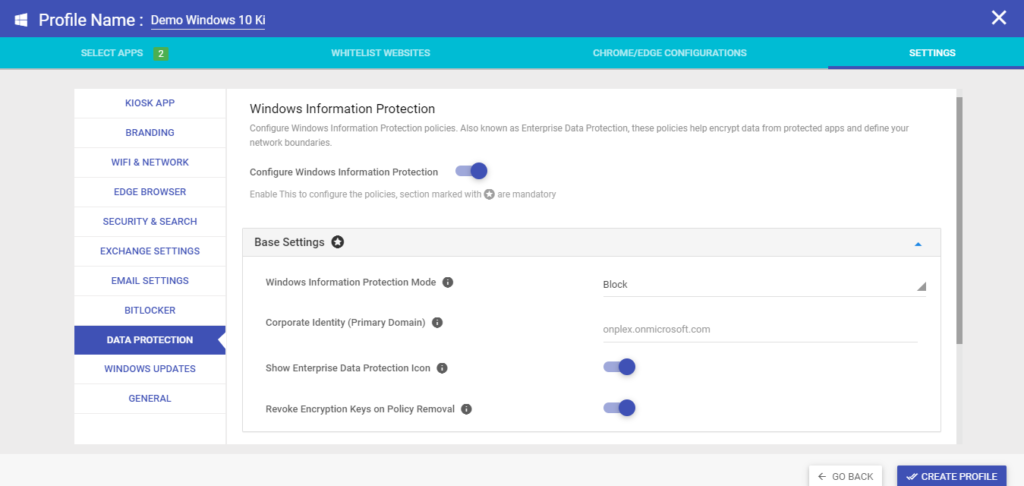

En la sección de configuración, puede activar Windows Information Protection. Si omite la configuración, no podrá aplicarla en los dispositivos BYOD. Echemos un vistazo a las configuraciones detalladas disponibles para habilitar el modo WIP.

- Configuración básica

Configurar estos ajustes es obligatorio.

1.1 Puede seleccionar el nivel de protección del modo de protección de información de Windows.

- Cuando lo desactiva, se permite la copia de datos entre aplicaciones administradas y no administradas.

- En la configuración Permitir y registrar acciones, se registran las acciones de copia. Estos datos se pueden obtener de los registros de auditoría de WIP.

- En la configuración Permitir anulaciones y acciones de registro, a los usuarios simplemente se les muestra una advertencia mientras copian los datos y el usuario puede anular la configuración.

- Para una protección total de los datos corporativos, se recomienda seleccionar la configuración de bloqueo, que evita cualquier copia de datos entre aplicaciones protegidas y desprotegidas.

1.2 Defina la identidad corporativa, que es el dominio principal: los datos en movimiento desde este dominio siempre se cifrarán con la ayuda del sistema de cifrado de archivos (EFS) proporcionado por Windows.

1.3 Puede optar por ocultar o mostrar el ícono del maletín WIP que aparecerá en aplicaciones y archivos de datos protegidos. Si los empleados necesitan saber cómo verificar si Windows Information Protection está habilitado para un archivo/aplicación en particular, pueden consultar el ícono del maletín en la esquina superior derecha.

1.4 Al habilitar esta configuración, los archivos de datos corporativos serán legibles cuando la IP esté deshabilitada de los dispositivos o los dispositivos ya no estén inscritos en Scalefusion MDM.

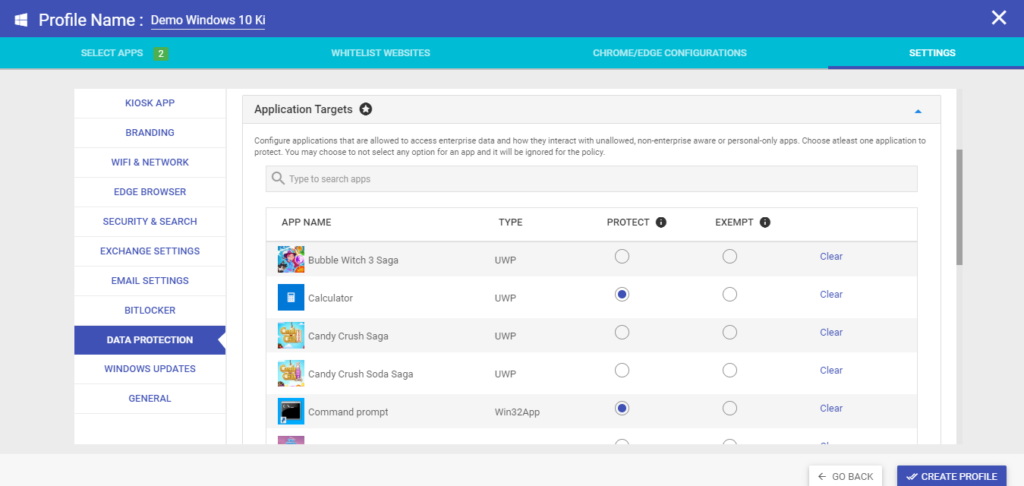

- Configuración de destino de la aplicación:

Estas también son configuraciones obligatorias.

2.1 Aquí, seleccione las aplicaciones UWP o Win32 a las que se les permite acceder a los datos empresariales. Elija los datos de qué aplicaciones están protegidas y qué aplicaciones están exentas. Tienes que seleccionar al menos una aplicación. Por ejemplo, si desea habilitar WIP para el navegador Chrome, puede seleccionar el navegador Chrome de la lista de aplicaciones.

2.2 Si selecciona la opción de protección para cualquier aplicación, la aplicación podrá acceder a los datos empresariales respetando las políticas de cifrado/etiquetado automático. Los datos en movimiento de estas aplicaciones y los archivos descargados de estas aplicaciones se cifrarán en el disco.

2.3 La opción de exención es adecuada para aplicaciones que no son compatibles con WIP pero que aún necesitan tener acceso a los datos empresariales. Si selecciona esta opción, la aplicación tendrá acceso a los datos corporativos, pero los datos no estarán cifrados y pueden provocar filtraciones.

Recomendamos proteger todas las aplicaciones para la seguridad de los datos corporativos. Si alguna de las aplicaciones no puede manejar los archivos de datos corporativos, le recomendamos seleccionar la configuración de exención en lugar de borrar.

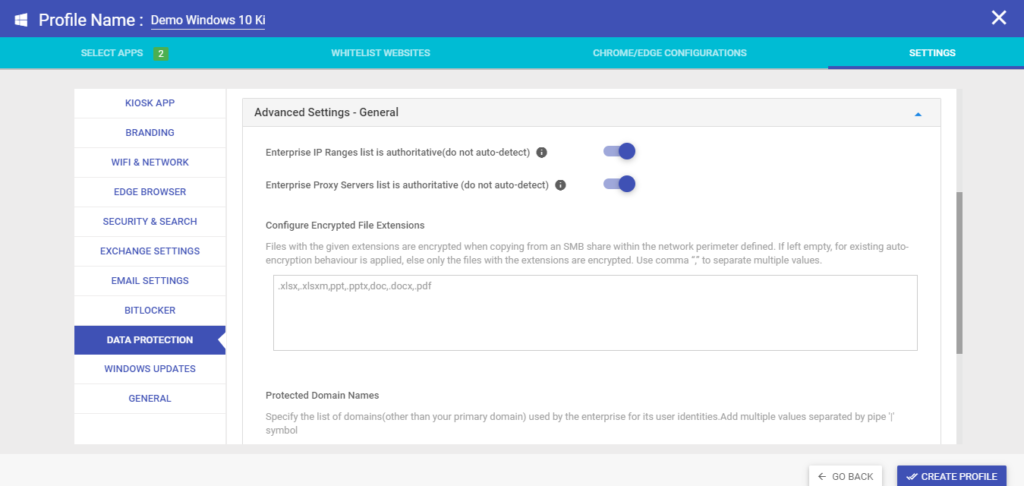

- Configuración avanzada: General

3.1 La lista de servidores proxy empresariales tiene autoridad (no se detectan automáticamente): si habilita esta configuración, los usuarios pueden anular la detección automática de servidores proxy de Windows.

3.2 La lista de rangos de IP empresariales tiene autoridad (no se detecta automáticamente: después de habilitar esta configuración, los usuarios pueden anular la detección automática de rangos de IP de Windows.

3.3 Extensiones de archivos cifrados: Defina las extensiones de archivos que siempre deben estar cifrados. Si no se definen extensiones de archivo, se habilitará el cifrado automático. Puede agregar varios tipos de extensiones de archivos usando una coma.

Por ejemplo, si no tiene que cifrar ningún tipo de archivo de vídeo en el dispositivo, siempre estará exento del cifrado.

3.4 Nombres de dominio protegidos: seleccione y agregue la lista de dominios distintos de su dominio principal para los cuales se automatizará el cifrado. Estos pueden ser sus dominios de correo electrónico, etc. Puede agregar varios dominios separados por el símbolo de tubería.

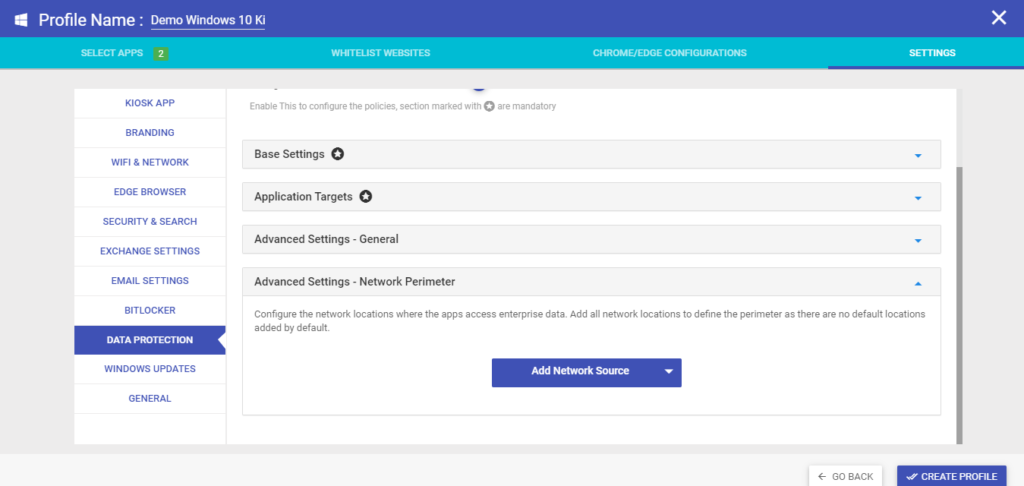

- Configuración avanzada: perímetro de red

Elija dónde las aplicaciones protegidas pueden acceder a los datos empresariales. Seleccione la ubicación de la red empresarial, agregue fuentes de red para el cifrado. Para los empleados que trabajan a distancia, se recomienda especificar todas las fuentes de red. Windows Information Protection bloquea las conexiones a Internet que no son identificables para que no puedan acceder a los datos empresariales a través de esta configuración.

4.1 Recursos de la nube empresarial: seleccione los recursos de la nube que se tratarán como protegidos.

4.2 Dominios protegidos empresariales: seleccione los nombres DNS que forman su red empresarial. Esto ayudará a definir el perímetro de la red junto con los rangos de IP.

4.3 Rangos de IP empresariales: agregue los rangos de IP para la red empresarial. Puede agregar varios valores.

4.4 Servidores proxy internos: especifique el proxy mediante el cual se enrutará el tráfico a la nube empresarial.

4.5 Servidores proxy externos: agregue la lista de sus servidores proxy externos a través de los cuales se permitirá y protegerá el tráfico.

4.6 Fuentes neutrales: agregue los puntos finales de redireccionamiento autenticados para su empresa.

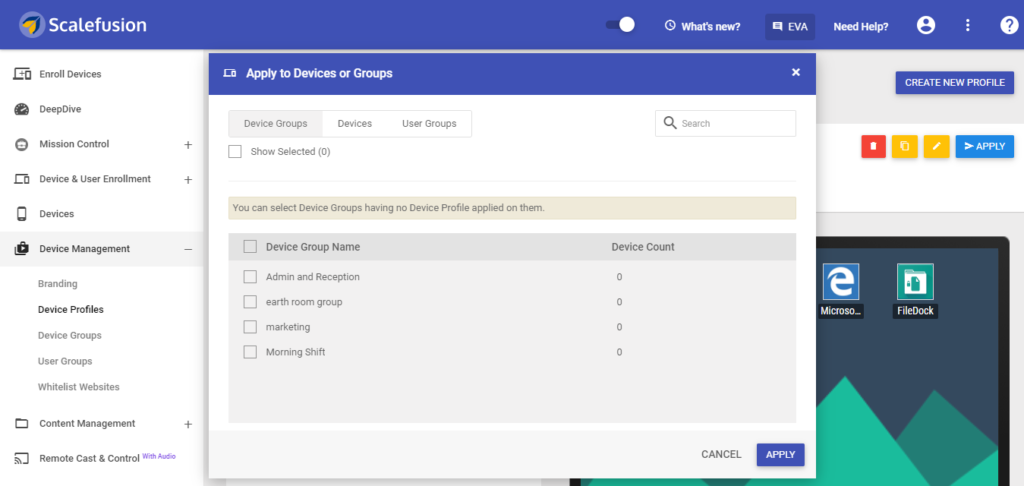

Paso 4: Actualizar perfil

Guarde la configuración del perfil y aplíquela al dispositivo. Todos los dispositivos con esta política ahora estarán habilitados con esta configuración para WIP. Puede aplicar el perfil a un dispositivo o a un grupo de dispositivos.

Si desea saber cómo verificar el estado de Protección de la información de Windows, simplemente puede visitar el perfil en el Panel de Scalefusion y ver qué perfiles lo tienen habilitado.

Limitaciones de la protección de la información de Windows (WIP)

Es importante sopesar los pros y los contras de Windows Information Protection (WIP) antes de configurar los ajustes a nivel empresarial. Aunque WIP es una de las características clave de seguridad de datos que ofrece Windows 10, existen algunas limitaciones de WIP, como:

- Una vez definida, la identidad corporativa principal no se puede cambiar.

- Es posible que los datos empresariales en las unidades USB deban vincularse a los dispositivos protegidos según la configuración del cliente de protección de la información de Azure para Windows (Azure RMS) para el cifrado.

- El acceso directo es incompatible con WIP

- La configuración de la política de grupo NetworkIsolation puede anular la configuración de la política WIP de MDM.

- Si Cortana (asistencia virtual de Windows 10) se agrega como aplicación protegida, aún puede causar fuga de datos.

- WIP funciona mejor para un usuario por dispositivo. Para configuraciones de múltiples usuarios, el segundo usuario puede experimentar problemas de compatibilidad de aplicaciones.

- Es posible que los archivos de instalación de aplicaciones descargados desde la red empresarial no se ejecuten como se esperaba.

- Las carpetas con almacenamiento en caché del lado del cliente no están protegidas con WIP

- El Protocolo de escritorio remoto (RDP) se puede utilizar para conectarse a un dispositivo administrado por WIP.

- No es posible cargar un archivo empresarial a una ubicación personal mediante Microsoft Edge o Internet Explorer.

- WIP no admite el sistema de archivos resistente (ReFS).

- Las páginas web que utilizan controles ActiveX no están protegidas por WIP.

- Las carpetas que tienen la opción MakeFolderAvailableOfflineDisabled configurada en False no están protegidas por WIP

- Los archivos en el directorio de Windows no se pueden cifrar

- Los archivos de datos sin conexión de Microsoft Office Outlook no están protegidos por WIP

- Sin la inscripción a MDM, solo se pueden administrar aplicaciones iluminadas bajo WIP. Por lo tanto, se recomienda utilizar WIP en combinación con Scalefusion MDM.

Scalefusion MDM permite el cifrado y la protección de datos empresariales mediante el uso de una combinación de configuraciones de control de acceso, WIP y Bitlocker.

Protección de la información de Windows frente a Protección de la información de Azure (WIP frente a AIP)

Hemos analizado la lista de funciones y configuraciones de seguridad para el Política de MDM de Windows, específicamente el contenedor Trabajo en progreso (WIP). Azure Information Protection (AIP), anteriormente conocido como Azure RMS, también es una característica introducida por Windows 10 para evitar la fuga de datos corporativos.

Pero existe una diferencia entre Windows Information Protection y Azure Information Protection.

Azure Information Protection AIP es un conjunto de configuraciones basado en la nube que permite a los administradores de TI etiquetar, clasificar y proteger documentos y mensajes para dispositivos locales que forman parte de Office 365 AD.

Si bien los documentos y mensajes se pueden proteger utilizando las aplicaciones web y de escritorio de Office en Office 365, AD RMS ayuda a proteger los documentos y mensajes aprovechando la capacidad del hardware local.

La mayor diferencia entre WIP y AIP es que no pueden resolver el problema de cifrado de datos de dispositivos mixtos o BYOD. En AIP, todo el conjunto de datos y las aplicaciones se cifran, mientras que en WIP, solo se cifran las aplicaciones seleccionadas (aplicaciones empresariales) y los datos en movimiento a través de ellas.

En WIP, los datos de trabajo se cifran automáticamente después de definir la configuración del perfil. Además, WIP etiqueta los datos según su fuente y todos los datos que fluyen desde las fuentes de datos empresariales se cifran. Esto permite a los empleados, que son propietarios de los dispositivos, tener control total sobre sus datos personales, como archivos y aplicaciones.

Otra diferencia importante entre AIP y WIP es que WIP necesita una Solución MDM para definir políticas y funciona solo en Windows 10 Anniversary Edition o posterior.

Resumen

Esta guía completa de protección de la información de Windows puede ayudar a los equipos de TI empresariales a aprovechar la configuración WIP para proteger los datos corporativos con facilidad. MDM de escala de fusión.

Scalefusion MDM para Windows 10 tiene una amplia gama de funciones de seguridad y configuraciones de control de acceso que hacen que trabajar en PC BYO sea muy sencillo para los empleados, lo que aumenta su productividad y simplifica la administración de los equipos de TI.

Preguntas Frecuentes

1. ¿Cuáles son los beneficios de la protección de la información de Microsoft Windows?

Microsoft Windows Information Protection (WIP) proporciona una sólida seguridad de datos al cifrar y clasificar información confidencial. Permite a las organizaciones controlar el acceso a los datos, evitar la fuga de datos y garantizar el cumplimiento de las regulaciones. WIP protege los datos confidenciales, mejora la productividad y mitiga los riesgos de acceso no autorizado o violaciones de datos.

2. ¿Cómo activo la protección de la información de Windows?

Para activar Windows Information Protection, navegue hasta Configuración > Actualización y seguridad > Seguridad de Windows > Protección contra virus y amenazas. Haga clic en "Administrar configuración" en "Configuración de protección contra virus y amenazas" y active "Bloquear comportamientos sospechosos".

3. ¿Cuáles son los beneficios de Windows Information Protection (WIP)?

Windows Information Protection (WIP) ofrece varios beneficios, incluida la protección de datos mediante el cifrado de información confidencial, la segregación de datos personales y laborales, el control sobre el acceso de las aplicaciones a los datos corporativos y la aplicación flexible de políticas para evitar fugas de datos, mejorando la seguridad general y las medidas de cumplimiento dentro de las organizaciones. .

4. ¿Cómo funciona WIP?

Windows Information Protection (WIP) ayuda a proteger los datos confidenciales al separar la información personal y corporativa. Clasifica y cifra datos según la política, lo que garantiza que solo los usuarios y aplicaciones autorizados puedan acceder a los datos corporativos. Ofrece protección perfecta en todos los dispositivos y se integra con soluciones MDM para administración.

5. ¿Cómo uso la protección de la información de Windows?

Para utilizar Windows Information Protection, primero asegúrese de que esté habilitado en la configuración de Windows. Luego, define las políticas de protección de datos de tu organización. Una vez configurado, WIP aplica automáticamente estas políticas para proteger los datos confidenciales en los dispositivos Windows, lo que ayuda a prevenir fugas de datos y accesos no autorizados.