As necessidades de proteção e segurança de dados têm evoluído, especialmente com o trabalho remoto, o aumento dos funcionários da linha de frente e a rápida adoção do BYOD e uma cultura de trabalho sem perímetro. Laptops e desktops Windows desfrutam de enorme popularidade na empresa, bem como no espaço de uso pessoal.

A segurança dos dados corporativos nos PCs BYO (computadores e laptops Windows de propriedade dos funcionários) fica em risco quando esses dispositivos operam fora das redes e infraestruturas corporativas.

É aqui que a Política de Proteção de Informações do Microsoft Windows entra em ação na segurança dos dados corporativos.

Neste artigo, vamos ter uma visão aprofundada da Proteção de Informações do Windows - WIP para Proteção de Dados Corporativos.

O que é a Proteção de Informações do Microsoft Windows (WIP)?

A Proteção de Informações do Windows é um conjunto de políticas que ajudam as organizações e suas equipes de TI subsequentes a proteger dados corporativos principalmente em dispositivos de propriedade dos funcionários, sem prejudicar a experiência geral do usuário, que é o principal motivo da forte adoção do Windows no ambiente corporativo.

O Microsoft Windows Information Protection (WIP), anteriormente denominado Enterprise Data Protection (EDP), foi introduzido junto com a atualização de aniversário do Windows 10 em um esforço para oferecer suporte e complementar o Gerenciamento moderno do Windows 10.

Quando definimos o significado de Proteção de Informações do Windows ou WIP, na maioria das vezes ele é afiliado a desktops e laptops Windows de propriedade dos funcionários.

Mas é importante compreender que o Windows é um sistema operacional independente de propriedade, o que significa que a Proteção de Informações do Windows (WIP) também pode ser usada para dados corporativos seguros em dispositivos totalmente gerenciados e 100% de propriedade corporativa.

Por que usar WIP – Proteção de Informações do Windows?

O número de dispositivos Windows pessoais usados para negócios está aumentando exponencialmente. Embora algumas organizações dependam totalmente dos funcionários que usam seus dispositivos pessoais para trabalhar, muitas permitem e dependem do uso parcial dos dispositivos dos funcionários – pode ser para concluir uma tarefa em um fim de semana, resolver uma emergência ou trabalhar remotamente.

A crescente proliferação de dispositivos de propriedade dos funcionários no local de trabalho (no local ou remoto) resultou em preocupações adicionais em relação à segurança dos dados corporativos.

O risco crescente de vazamento acidental de dados por meio de um dos muitos sites ou aplicativos que os funcionários acessam em seus computadores pessoais é o principal motivo pelo qual as empresas precisam do WIP.

Também protege os dados corporativos contra violações intencionais tentativa dos funcionários ao acessar dados corporativos no dispositivo onde também têm acesso às mídias sociais, compartilhamento e armazenamento em nuvem pública.

A vantagem da política WIP é que ela não ultrapassa nem se sobrepõe à experiência do usuário do computador. Ao contrário de um dispositivo totalmente gerenciado controlado por um gestão de mobilidade empresarial ferramenta onde os administradores de TI bloqueiam/restringem o acesso a aplicativos não comerciais e não autorizados, a política de Proteção de Informações do Windows funciona em sincronia com o controle e a privacidade dos funcionários em seus dispositivos pessoais.

Quais são os benefícios da Proteção de Informações do Windows (WIP)?

- Protegendo dados corporativos em dispositivos de funcionários

- Garantir que não haja alterações no ambiente empresarial e nos aplicativos existentes

- Facilite a experiência original do usuário do Windows

Proteção de dados corporativos usando a proteção de informações do Windows (WIP)

A ideia principal do WIP é não apenas proteger os dados corporativos nos dispositivos dos funcionários, mas também bifurcar os dados corporativos e os dados pessoais nos dispositivos dos funcionários e aplicar seletivamente políticas de proteção de dados aos dados corporativos.

Isso garante que, embora os dados corporativos estejam protegidos, mantendo a postura de segurança da empresa, os dados pessoais dos funcionários não sejam afetados.

Vamos ver como o WIP impacta:

Dados Corporativos

O WIP adiciona uma etiqueta ou identidade corporativa aos dados corporativos nos dispositivos dos funcionários e criptografa automaticamente os dados quando eles são baixados, salvos ou obtidos de fontes corporativas predefinidas.

Essas fontes incluem aplicativos corporativos, redes corporativas e domínios corporativos protegidos. Quaisquer dados que fluem dessas fontes são criptografados usando WIP.

Os administradores de TI podem definir a política WIP e impedir a cópia do dados corporativos e colando-o nos aplicativos/dados pessoais. Os arquivos de dados corporativos só podem ser acessados por meio de aplicativos protegidos e não podem ser acessados por aplicativos desprotegidos.

Dados Pessoais

Os dados pessoais do funcionário permanecem inalterados e não afetados pela aplicação da política de Proteção de Informações do Windows (WIP).

Quando as organizações desabilitam a política WIP nos dispositivos desativados ou nos dispositivos de funcionários que não estão mais associados à organização, os dados pessoais permanecem como estão.

Mesmo quando uma limpeza remota é realizada nesses dispositivos usando um MDM, os dados pessoais permanecem intactos. Esta é uma das principais vantagens do WIP.

Aplicativos iluminados versus aplicativos não iluminados

Precisamos entender os dois tipos básicos de aplicativos e sua terminologia usada de acordo com a Proteção de Informações do Windows. Os dois tipos de aplicativos comumente referidos em relação ao WIP são: aplicativos iluminados e aplicativos não iluminados.

Aplicativos iluminados:

Esses são os aplicativos que podem diferenciar entre dados corporativos e dados pessoais. Os aplicativos Microsoft Office 365 ProPlus, como MS Word, MS Excel, MS PowerPoint, MS OneNote e MSOutlook, são aplicativos aprimorados.

Aplicativos não iluminados:

Esses são os aplicativos que não conseguem diferenciar entre dados corporativos e dados pessoais. Exemplos comuns de aplicativos não esclarecidos são Gmail e Google navegador Chrome.

Embora os administradores de TI criem políticas WIP, eles escolhem aplicativos não esclarecidos como aplicativos permitidos, os dados corporativos podem ser acessados por meio desses aplicativos. Os aplicativos não esclarecidos tratam todos os dados do dispositivo como dados corporativos e os criptografam.

Isso também inclui os dados pessoais de um funcionário. A política de Proteção de Informações do Windows (WIP) garante que, quando um aplicativo não iluminado for necessário para a operação comercial, os dados sejam sempre criptografados.

Recomenda-se permitir apenas aplicativos iluminados, enquanto as configurações de WIP garantem que apenas os dados corporativos sejam criptografados. Isso resolve a preocupação comum sobre como proteger as informações do cliente no Windows 10 ou como proteger informações confidenciais no Windows.

Aplicativos gerenciados:

Esses são os aplicativos executados nos dispositivos no contexto empresarial. Estes não são aplicativos pessoais habilitados pelo funcionário e devem ser permitidos pelos administradores de TI. Esses aplicativos também são conhecidos como aplicativos corporativos ou aplicativos corporativos.

Caso de uso de proteção de informações do Windows

O caso de uso mais comum da Proteção de Informações do Windows é para Dispositivos BYOD. Por exemplo, um usuário tem acesso a vários documentos e imagens empresariais.

No mesmo PC, ele/ela pode carregar o documento empresarial para seu armazenamento em nuvem pessoal ou compartilhá-lo usando mídias sociais sem a Proteção de Informações do Windows (WIP).

Ou os funcionários podem compartilhar qualquer informação comercial confidencial por e-mail pessoal, convidando invasores de dados. Da mesma forma, os usuários podem abrir um arquivo pessoal usando um aplicativo corporativo.

Configurando WIP para dispositivos Windows 10 usando Scalefusion MDM

Nesta seção, aprenderemos como configurar o WIP passo a passo no Scalefusion MDM do Windows 10. mas vamos começar com os requisitos de Proteção de Informações do Windows.

Pré-requisitos de proteção de informações do Windows (WIP)

- Windows 10, versão 1607 e posterior

- Windows 10 Mobile, versão 1607 e posterior

- Solução Scalefusion MDM para configuração WIP

Guia passo a passo para configuração WIP

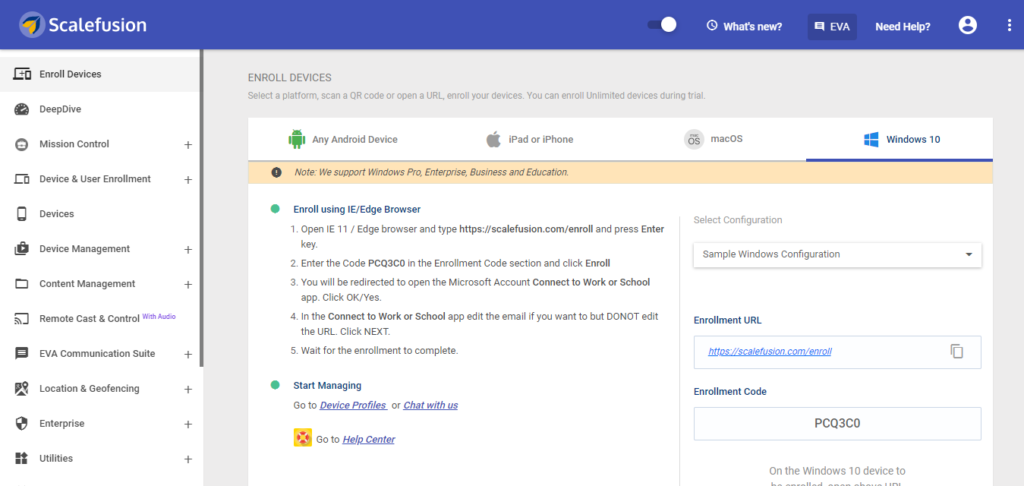

Etapa 1: comece a usar o Scalefusion

Para habilitar WIP em dispositivos Windows 10, inscrição e login para a plataforma Scalefusion MDM. Você pode usar sua ID corporativa para se inscrever ou inscrever-se usando credenciais do Azure AD para aproveitar ainda mais as configurações ingressadas no Azure AD.

Inscrever-se usando o Azure AD e ao mesmo tempo ajudá-lo a adicionar usuários ao painel MDM e enviar-lhes um convite para inscrever seus dispositivos BYO no gerenciamento.

Depois de registrar os dispositivos na plataforma MDM, você pode começar a configurar políticas de uso dos dispositivos Windows 10 para trabalho.

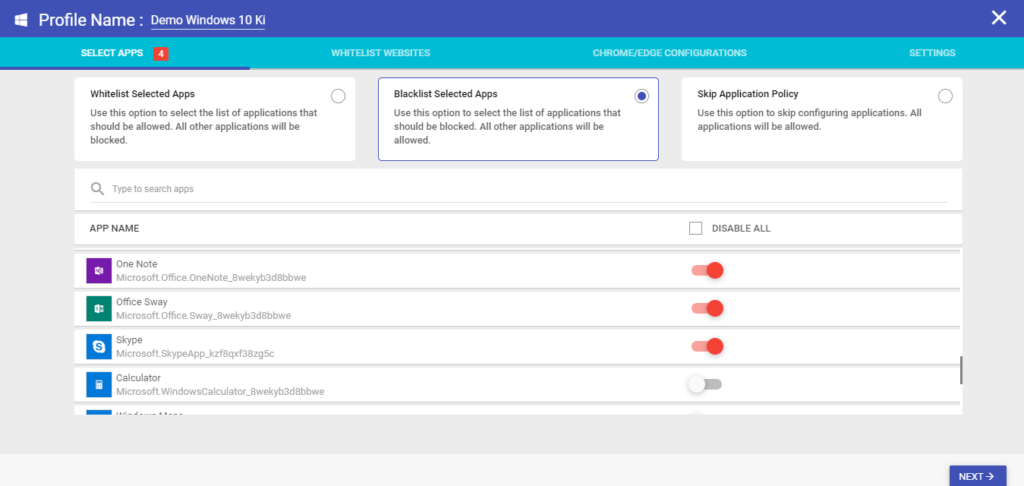

Etapa 2: definição do perfil/política do dispositivo

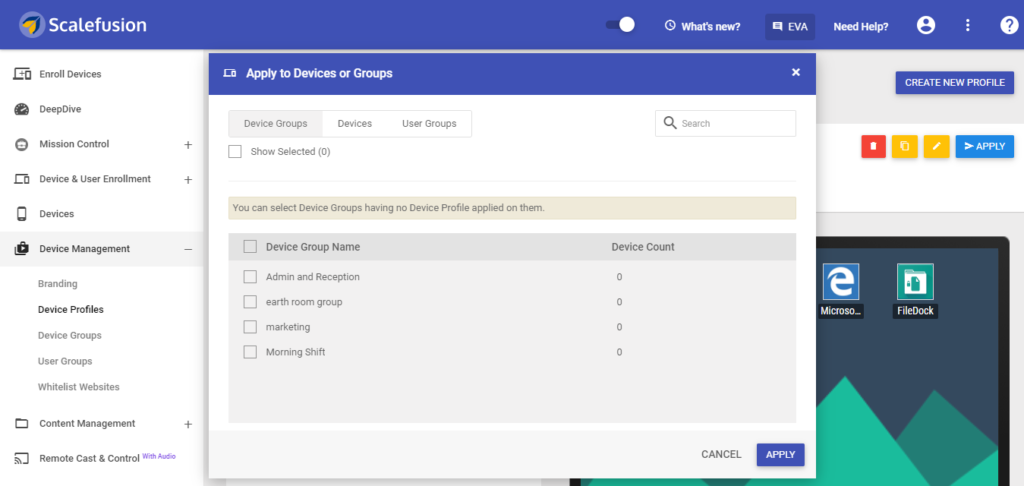

Navegue até a seção Gerenciamento de dispositivos do painel. Crie um perfil ou edite o perfil de dispositivo existente que será aplicado aos PCs BYO. Ativa aplicativos e sites da lista de permissões para ser acessado no dispositivo.

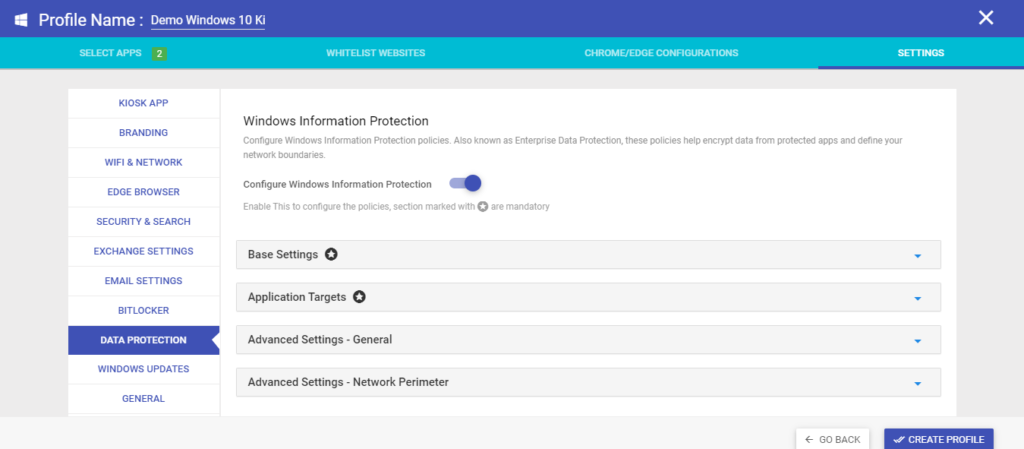

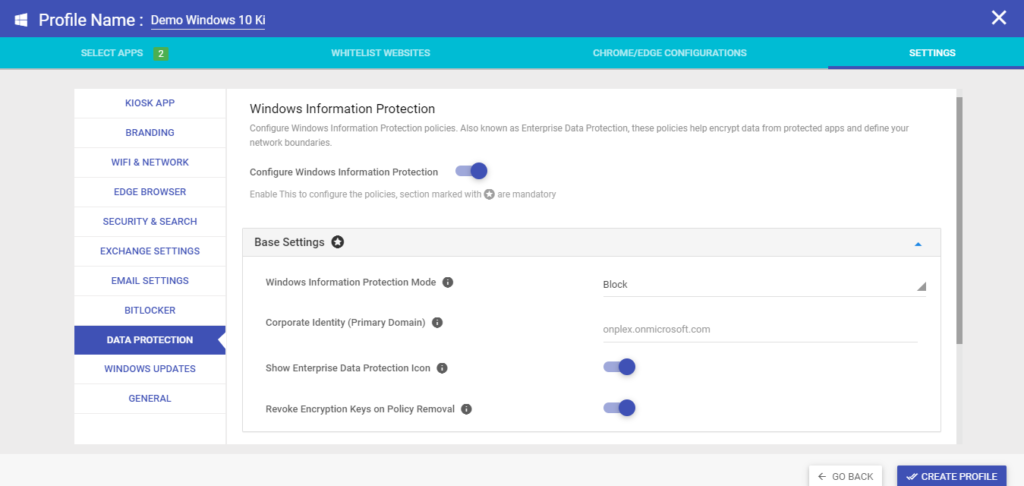

Etapa 3: Criar uma política de Proteção de Informações do Windows (WIP)

Na seção de configurações, você pode ativar a Proteção de Informações do Windows. Se você ignorar as configurações, não poderá aplicá-las nos dispositivos BYOD. Vamos dar uma olhada nas configurações detalhadas disponíveis para ativar o modo WIP.

- Configurações básicas

Definir essas configurações é obrigatório.

1.1 Você pode selecionar o nível de proteção do modo de Proteção de Informações do Windows.

- Quando você o desliga, a cópia de dados é permitida entre aplicativos gerenciados e não gerenciados.

- Na configuração Permitir e registrar ações, as ações de cópia são registradas. Esses dados podem ser obtidos nos registros de auditoria WIP

- Na configuração Permitir substituições e ação de registro, os usuários simplesmente recebem um aviso ao copiar os dados e o usuário pode substituir as configurações.

- Para proteção total dos dados corporativos, é recomendado selecionar a configuração de bloqueio, que impede qualquer cópia de dados entre aplicativos protegidos e desprotegidos.

1.2 Defina a identidade corporativa que é o domínio principal - os dados em movimento deste domínio serão sempre criptografados com a ajuda do Encrypting File System (EFS) fornecido pelo Windows.

1.3 Você pode optar por ocultar ou exibir o ícone da pasta WIP que aparecerá em aplicativos e arquivos de dados protegidos. Se os funcionários precisarem saber como verificar se a Proteção de Informações do Windows está habilitada para um arquivo/aplicativo específico, eles podem verificar o ícone da pasta no canto superior direito.

1.4 Habilitar esta configuração tornará os arquivos de dados corporativos legíveis quando o IP for desabilitado nos dispositivos ou os dispositivos não estiverem mais registrados no Scalefusion MDM.

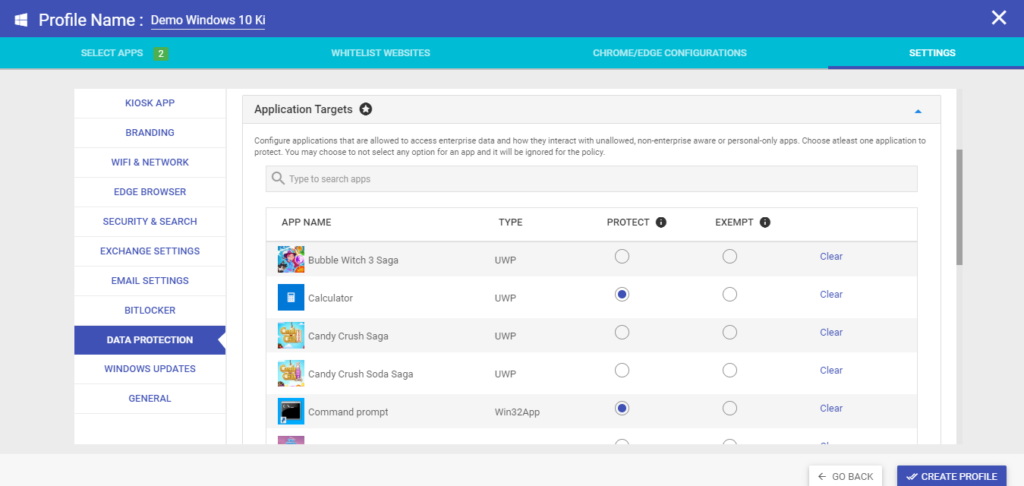

- Configurações de destino do aplicativo:

Estas também são configurações obrigatórias.

2.1 Aqui, selecione os aplicativos UWP ou Win32 que têm permissão de acesso aos dados corporativos. Escolha os dados dos quais os aplicativos estão protegidos e quais estão isentos. Você deve selecionar pelo menos um aplicativo. Por exemplo, se quiser ativar o WIP para o navegador Chrome, você pode selecionar o navegador Chrome na lista de aplicativos.

2.2 Se você selecionar a opção de proteção para qualquer aplicativo, o aplicativo poderá acessar os dados corporativos, respeitando as políticas de criptografia/etiquetagem automática. Os dados em movimento desses aplicativos, os arquivos baixados desses aplicativos serão criptografados no disco.

2.3 A opção isenta é adequada para aplicativos que não são compatíveis com WIP, mas que ainda precisam ter acesso aos dados corporativos. Se você selecionar esta opção, o aplicativo terá acesso aos dados corporativos, mas os dados não serão criptografados e poderão causar vazamentos.

Recomendamos proteger todos os aplicativos para a segurança dos dados corporativos. Se algum dos aplicativos não conseguir lidar com os arquivos de dados corporativos, recomendamos selecionar as configurações isentas em vez de limpar.

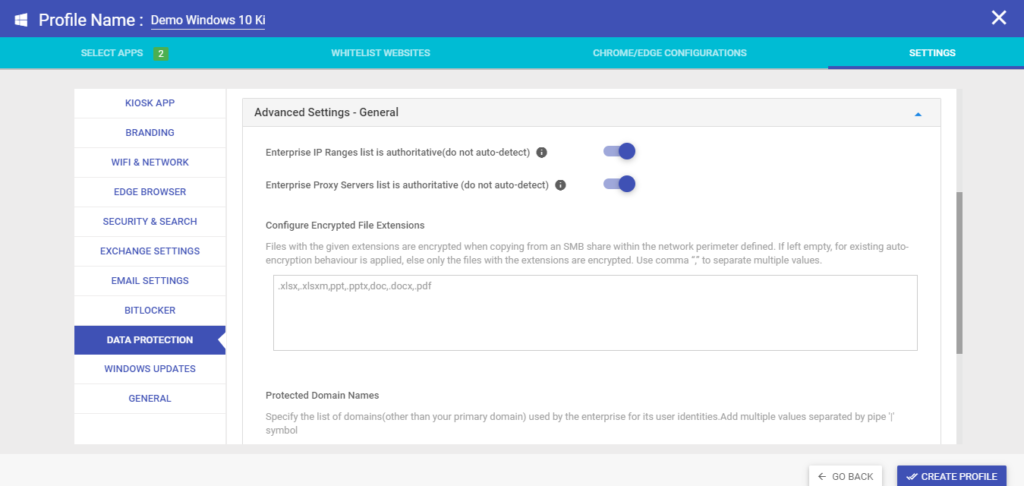

- Configurações avançadas: Geral

3.1 A lista de servidores proxy corporativos é oficial (não detecta automaticamente): se você habilitar esta configuração, os usuários poderão substituir a detecção automática de servidores proxy do Windows.

3.2 A lista de intervalos IP corporativos é oficial (não detectar automaticamente: depois de habilitar esta configuração, os usuários podem substituir a detecção automática de intervalos IP do Windows.

3.3 Extensões de arquivos criptografados: Defina as extensões de arquivos que devem ser sempre criptografadas. Se nenhuma extensão de arquivo for definida, a criptografia automática será habilitada. Você pode adicionar vários tipos de extensão de arquivo usando uma vírgula.

Por exemplo, se você não precisar criptografar nenhum tipo de arquivo de vídeo no dispositivo, ele sempre estará isento de criptografia.

3.4 Nomes de domínio protegidos: Selecione e adicione a lista de domínios diferentes do seu domínio principal para os quais a criptografia será automatizada. Podem ser seus domínios de e-mail, etc. Você pode adicionar vários domínios separados pelo símbolo de barra vertical.

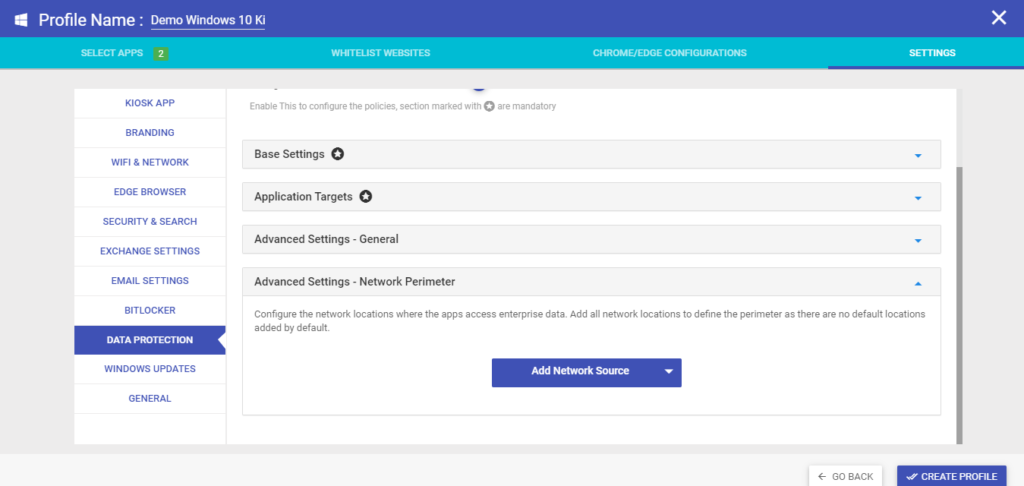

- Configurações avançadas: perímetro de rede

Escolha onde os aplicativos protegidos podem acessar os dados corporativos. Selecione o local da rede corporativa e adicione fontes de rede para criptografia. Para funcionários que trabalham remotamente, é recomendado especificar todas as fontes de rede. A Proteção de Informações do Windows bloqueia conexões de Internet que não são identificáveis para acessar dados corporativos por meio dessas configurações.

4.1 Recursos de Nuvem Corporativa: Selecione os recursos de nuvem que serão tratados como protegidos.

4.2 Domínios Protegidos Empresariais: Selecione os nomes DNS que formam sua rede corporativa. Isso ajudará na definição do perímetro da rede junto com os intervalos de IP.

4.3 Intervalos de IP corporativos: Adicione os intervalos de IP para a rede corporativa. Você pode adicionar vários valores.

4.4 Servidores Proxy Internos: Especifique o proxy usando o qual o tráfego para a nuvem corporativa será roteado.

4.5 Servidores Proxy Externos: Adicione a lista de seus servidores proxy externos através dos quais o tráfego deve ser permitido e protegido.

4.6 Fontes Neutras: Adicione os terminais de redirecionamento autenticados para sua empresa.

Etapa 4: atualizar perfil

Salve as configurações do perfil e aplique-as ao dispositivo. Todos os dispositivos com esta política agora serão habilitados com essas configurações para WIP. Você pode aplicar o perfil a um dispositivo ou grupo de dispositivos.

Se você quiser saber como verificar o status da Proteção de Informações do Windows, basta visitar o perfil no Painel do Scalefusion e ver quais perfis estão habilitados.

Limitações da Proteção de Informações do Windows (WIP)

Pesar os prós e os contras da proteção de informações do Windows (WIP) é importante antes de definir as configurações em nível empresarial. Embora o WIP seja um dos principais recursos de segurança de dados oferecidos pelo Windows 10, existem algumas limitações do WIP, como:

- Uma vez definida, a identidade corporativa principal não pode ser alterada.

- Os dados corporativos nas unidades USB podem precisar ser vinculados aos dispositivos protegidos com base na configuração do cliente de proteção de informações do Azure para Windows (Azure RMS) para criptografia.

- O acesso direto é incompatível com WIP

- A configuração da Política de Grupo NetworkIsolation pode substituir as configurações da Política WIP do MDM.

- Se a Cortana (assistência virtual do Windows 10) for adicionada como um aplicativo protegido, ainda poderá causar vazamento de dados.

- WIP funciona melhor para um usuário por dispositivo. Para configurações de vários usuários, o segundo usuário pode enfrentar problemas de compatibilidade de aplicativos.

- Os arquivos de instalação do aplicativo baixados da rede corporativa podem não funcionar conforme o esperado.

- Pastas com cache do lado do cliente não são protegidas com WIP

- O Remote Desktop Protocol (RDP) pode ser usado para conectar-se a um dispositivo gerenciado por WIP.

- Não é possível fazer upload de um arquivo corporativo para um local pessoal usando o Microsoft Edge ou o Internet Explorer.

- O sistema de arquivos resiliente (ReFS) não é compatível com WIP.

- As páginas da Web que usam controles ActiveX não são protegidas por WIP.

- Pastas com a opção MakeFolderAvailableOfflineDisabled definida como False não são protegidas por WIP

- Os arquivos no diretório do Windows não podem ser criptografados

- Os arquivos de dados offline do Microsoft Office Outlook não são protegidos por WIP

- Sem registro no MDM, apenas aplicativos iluminados podem ser gerenciados no WIP. Portanto, é recomendado usar WIP em combinação com Scalefusion MDM.

O Scalefusion MDM permite criptografia e proteção de dados corporativos usando a combinação de configurações de controle de acesso, WIP e Bitlocker.

Proteção de Informações do Windows vs Proteção de Informações do Azure (WIP vs AIP)

Discutimos a lista de recursos e configurações de segurança para o Política de MDM do Windows, especificamente o contêiner Work In Progress (WIP). O Azure Information Protection (AIP), anteriormente conhecido como Azure RMS, também é um recurso introduzido pelo Windows 10 para evitar vazamento de dados corporativos.

Mas há uma diferença entre a Proteção de Informações do Windows e a Proteção de Informações do Azure.

O Azure Information Protection AIP é um conjunto de configurações baseado em nuvem que permite aos administradores de TI rotular, classificar e proteger documentos e mensagens para dispositivos locais que fazem parte do Office 365 AD.

Embora os documentos e mensagens possam ser protegidos usando os aplicativos Web e de desktop do Office no Office 365, o AD RMS ajuda a proteger os documentos e mensagens aproveitando a capacidade do hardware local.

A maior diferença entre WIP e AIP é que ele não pode resolver o problema de criptografia de dados de dispositivos mistos ou BYOD. No AIP, todo o conjunto de dados e aplicativos são criptografados, enquanto no WIP, apenas os aplicativos selecionados (aplicativos corporativos) e os dados em movimento por meio deles são criptografados.

No WIP, os dados de trabalho são criptografados automaticamente após definir as configurações do perfil. Além disso, o WIP marca os dados com base em sua origem e todos os dados que fluem das fontes de dados corporativos são criptografados. Isso permite que os funcionários, proprietários dos dispositivos, tenham controle total sobre seus dados pessoais, como arquivos e aplicativos.

Outra grande diferença entre AIP e WIP é que o WIP precisa de um Solução MDM para definição de políticas e funciona apenas no Windows 10 Anniversary Edition ou posterior.

Resumo

Este guia abrangente de proteção de informações do Windows pode ajudar as equipes de TI corporativas a aproveitar as configurações WIP para proteger dados corporativos com facilidade usando Scale Fusion MDM.

Scalefusion MDM para Windows 10 possui uma ampla gama de recursos de segurança e configurações de controle de acesso que facilitam o trabalho em PCs BYO para os funcionários, aumentando sua produtividade e simplificando o gerenciamento para as equipes de TI.

Perguntas Frequentes:

1. Quais são os benefícios da proteção de informações do Microsoft Windows?

A Proteção de Informações do Microsoft Windows (WIP) fornece segurança robusta de dados criptografando e classificando informações confidenciais. Ele permite que as organizações controlem o acesso aos dados, evitem o vazamento de dados e garantam a conformidade com os regulamentos. O WIP protege dados confidenciais, aumenta a produtividade e mitiga riscos de acesso não autorizado ou violações de dados.

2. Como ativo a proteção de informações do Windows?

Para ativar a Proteção de Informações do Windows, navegue até Configurações > Atualização e segurança > Segurança do Windows > Proteção contra vírus e ameaças. Clique em “Gerenciar configurações” em “Configurações de proteção contra vírus e ameaças” e ative “Bloquear comportamentos suspeitos”.

3. Quais são os benefícios da Proteção de Informações do Windows (WIP)?

A Proteção de Informações do Windows (WIP) oferece vários benefícios, incluindo proteção de dados por meio da criptografia de informações confidenciais, segregação de dados pessoais e de trabalho, controle sobre o acesso de aplicativos a dados corporativos e aplicação flexível de políticas para evitar vazamentos de dados, melhorando a segurança geral e as medidas de conformidade nas organizações. .

4. Como funciona o WIP?

A Proteção de Informações do Windows (WIP) ajuda a proteger dados confidenciais, separando informações pessoais e corporativas. Ele classifica e criptografa dados com base em políticas, garantindo que apenas usuários e aplicativos autorizados possam acessar dados corporativos. Ele oferece proteção perfeita entre dispositivos e integra-se a soluções MDM para gerenciamento.

5. Como utilizo a proteção de informações do Windows?

Para usar a Proteção de Informações do Windows, primeiro certifique-se de que ela esteja habilitada nas configurações do Windows. Em seguida, defina as políticas de proteção de dados da sua organização. Depois de configurado, o WIP aplica automaticamente essas políticas para proteger dados confidenciais em dispositivos Windows, ajudando a evitar vazamentos de dados e acesso não autorizado.