Les mots de passe sont complexes. Les VPN sont défaillants. SAML est un casse-tête. Vous êtes toujours confronté à des processus de connexion complexes ou à des applications qui ne communiquent pas entre elles ? Il est temps de découvrir les capacités d'un fournisseur d'identité OIDC (OIDC IdP) et pourquoi il devient l'épine dorsale de la sécurité moderne. Identity and Access ManagementL'authentification OIDC n'est pas simplement un autre acronyme ; elle est conçue pour la vitesse, la sécurité et l'évolutivité.

C'est pourquoi de plus en plus d'équipes adoptent OIDC pour se connecter et moderniser leurs identités et réduire les risques. Que vous gériez des milliers de terminaux ou que vous activiez des utilisateurs hybrides, OIDC vous offre un moyen plus simple et plus intelligent de contrôler les accès.

Vous souhaitez en savoir plus sur l'autorisation OIDC et le fonctionnement des jetons OIDC ? Vous êtes au bon endroit.

Qu'est-ce qu'OpenID Connect (OIDC) ?

OpenID Connect (OIDC) est un protocole d'identité moderne. Il permet aux utilisateurs de se connecter en toute sécurité à l'aide d'un seul ensemble d'identifiants sur de nombreuses applications et services.

Considérez-le comme un traducteur sécurisé entre votre application et un système d'identité. Lorsqu'un utilisateur se connecte, l'autorisation OIDC s'active pour confirmer son identité. Elle renvoie ensuite un jeton OIDC indiquant : « Cette personne est vérifiée. »

OIDC repose sur OAuth 2.0. Alors qu'OAuth permet l'accès aux données, OIDC Connect permet la connexion de l'utilisateur. Il ajoute une couche d'identité au framework OAuth existant.

Voici ce qui rend la spécification OIDC importante :

- Il utilise les standards HTTPS et JSON, il est donc facile à utiliser.

- Il est largement pris en charge par des plateformes telles que Google, Microsoft et Apple.

- Il fonctionne pour les environnements mobiles, cloud et sur site.

Pour comprendre le fonctionnement d'OpenID Connect (OIDC), il est essentiel de connaître les éléments clés qui le composent. Voici une description des principaux composants d'une configuration OIDC.

Composants clés de l'authentification OIDC

1. Authentification: C'est le cœur du processus. L'autorisation OIDC démarre dès qu'un utilisateur tente de se connecter. Le système vérifie son identité et décide si l'accès doit lui être accordé. C'est rapide, sécurisé et conçu pour réduire les frictions.

2. Client : L'application ou le service auquel l'utilisateur souhaite accéder. Il peut s'agir d'un tableau de bord, d'un outil SaaS ou d'une application mobile. Le client envoie une demande de connexion au fournisseur d'identité OIDC et reçoit un jeton OIDC en retour.

3. Partie utilisatrice : Autre nom pour le client. Il s'appuie sur l'IdP OIDC pour authentifier les utilisateurs et vérifier leur identité.

4. Jetons d’identité : Une fois l'utilisateur authentifié, l'IdP renvoie un jeton OIDC, plus précisément un jeton d'identification. Ce jeton contient des informations sur l'utilisateur, telles que son adresse e-mail, son nom et son heure de connexion, le tout dans un format sécurisé.

5. Fournisseurs OpenID : Également appelés fournisseurs d'identité OIDC ou fournisseurs IAM OIDC, il s'agit de services de confiance (comme Google, Azure AD ou Okta) qui gèrent le processus de connexion et émettent les jetons d'identité.

6. Utilisateurs: Il s'agit de vos employés, partenaires ou clients. Ils se connectent via le client et sont authentifiés via le fournisseur d'identité OIDC. Une fois vérifiés, ils peuvent accéder aux applications sans avoir à mémoriser plusieurs mots de passe.

OpenID Connect vs OpenID 2.0

OIDC Connect simplifie la configuration d'OIDC, améliore la sécurité et prend en charge les applications modernes utilisées par votre équipe. Il vous offre un contrôle renforcé, des connexions plus fluides et une meilleure prise en charge sur toutes les plateformes.

Pourquoi c'est important: Si votre configuration actuelle utilise encore OpenID 2.0, vous utilisez une technologie obsolète. Cela pourrait vous exposer à des problèmes de sécurité, à une mauvaise intégration et à une mauvaise expérience utilisateur.

| Caractéristique | OpenID 2.0 | Connexion OpenID (OIDC) |

| Base du protocole | Système personnalisé basé sur XML | Construit sur OAuth 2.0 |

| Format de données | XML | JSON |

| Prise en charge des jetons | Pas de véritable modèle de jeton | Utilise des jetons OIDC (ID, accès, actualisation) |

| Support mobile | Médiocre | Idéal pour les mobiles et les API |

| Sécurité | Désuet | Cryptage fort et contrôle de session |

| Adoption | Legacy | Largement pris en charge |

En résumé : OIDC connect n'est pas une mise à jour ; c'est un remplacement complet.

Explication des flux OIDC (code d'autorisation, implicite, hybride)

Les flux OIDC représentent les différentes manières d'authentifier un utilisateur. Chaque flux est conçu pour un cas d'usage spécifique : applications web, applications mobiles, API ou applications hybrides. Au cœur de chaque flux se trouve un objectif simple : authentifier l'utilisateur, émettre des jetons OIDC de manière sécurisée et lui donner accès sans risquer de perdre ses identifiants.

Votre fournisseur IAM OIDC vous aidera à choisir le flux adapté à votre architecture. Un choix judicieux vous permettra de sécuriser vos connexions. sans ralentir les utilisateurs.

1. Flux de code d'autorisation

Code d'autorisation = sécurisé et préféré

C'est le flux le plus courant et le plus sécurisé. Voici son fonctionnement :

- L'utilisateur clique sur « Connexion ».

- L'application les redirige vers le fournisseur d'identité OIDC (OIDC IdP).

- Après la connexion, l'IdP renvoie un code d'autorisation à l'application.

- L'application échange ce code contre un jeton OIDC (ID + jeton d'accès).

Utilisez-le quand : Vous créez une application Web capable de conserver des secrets en toute sécurité sur le backend.

2. Flux d'authentification

Authentification = ajoute une couche d'identité

OIDC repose sur OAuth 2.0, mais y ajoute l'identité. C'est dans le flux d'authentification que OIDC Connect se distingue : il vérifie. pour qui l'utilisateur est et renvoie un jeton d'identification ainsi que d'autres jetons OIDC.

Utilisez-le quand : Vous vous souciez non seulement de l'accès, mais aussi de la confirmation de l'identité. Ce processus fait partie intégrante de la spécification OIDC.

3. Flux implicite

Implicite = héritage et risqué

Ce flux envoie des jetons OIDC directement au navigateur sans échange de codes.

Utilisez-le quand : Vous créez une application publique, lourde en JavaScript, qui ne peut pas stocker de secrets.

La tête haute: Cette pratique est désormais déconseillée en raison de risques de sécurité. Les applications modernes devraient plutôt utiliser le code d'autorisation avec PKCE.

4. Flux hybride

Hybride = flexible mais complexe

Envie de vitesse et de contrôle ? Le flux hybride vous donne des jetons. et un code d'autorisation en une seule fois.

Utilisez-le quand : Vous avez besoin de plus de flexibilité, comme vous connecter sur le Web et utiliser la session dans une application mobile.

Comment fonctionne OIDC ?

En bref : OpenID Connect (OIDC) permet à votre application de faire confiance à un autre système, un fournisseur d'identité OIDC (OIDC IdP), pour gérer les connexions et confirmer l'identité des utilisateurs. Aucun mot de passe n'est stocké dans votre application. Voyons maintenant ce qui se passe réellement en arrière-plan.

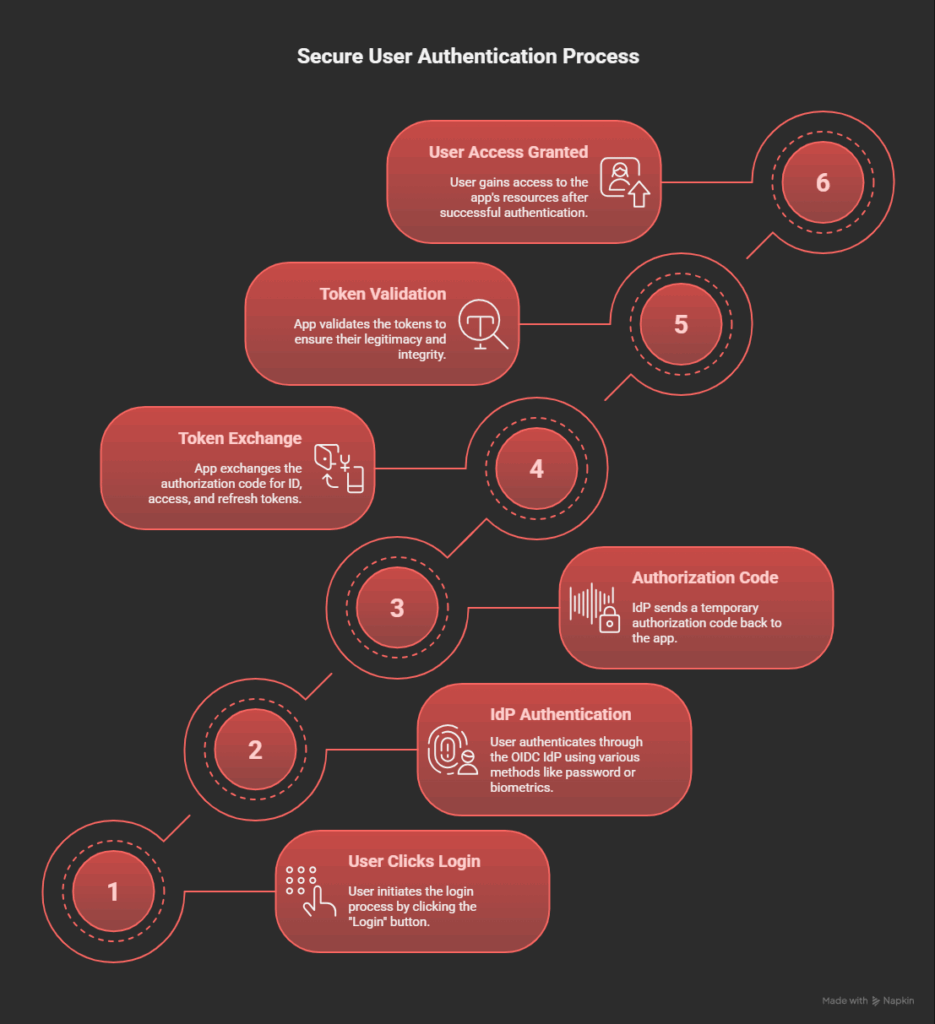

Étape par étape : le flux OIDC en action

Imaginons qu'un utilisateur souhaite se connecter à votre tableau de bord interne. Voici ce qui se passe en coulisses :

- Clics de l'utilisateur "Connexion." L'application (également appelée partie de confiance) les envoie à un IdP OIDC, comme Azure AD ou Okta.

- OIDC IdP gère l'authentification. L'utilisateur se connecte avec un mot de passe, des données biométriques, l'authentification multifacteur (AMF) ou même des clés d'accès. Le processus d'autorisation OIDC intervient alors.

- L'IdP renvoie un code d'autorisation à l'application. Il s’agit d’un code temporaire qui prouve que l’utilisateur s’est authentifié avec succès.

- L'application échange le code contre des jetons. L'application appelle le point de terminaison du jeton de l'IdP pour obtenir :

- Un jeton d'identification (qui est l'utilisateur)

- Un jeton d'accès (à quoi ils peuvent accéder)

- (Facultatif) Un jeton d'actualisation (pour maintenir la session active sans reconnexion)

- Les jetons sont validés. L'application vérifie la signature de chaque Jeton OIDC pour s'assurer de sa légitimité. Il peut également vérifier le nonce, la portée et la date d'expiration.

- L'utilisateur obtient l'accès. L'application fait désormais confiance à l'identité fournie et donne à l'utilisateur accès aux bonnes ressources.

Pourquoi est-ce important pour les SecOps et les administrateurs informatiques ?

- Fini la prolifération des mots de passe. Les utilisateurs ne créent pas de nouveaux mots de passe pour chaque application. Ils centralisent les connexions via un fournisseur IAM OIDC.

- La visibilité des points de terminaison s’améliore. Vous pouvez suivre qui a accédé à quoi, d'où et quand, car chaque demande de connexion passe par l'IdP.

- Les sessions sont basées sur des jetons. Si un jeton est volé, vous pouvez le révoquer. Si la session semble risquée, vous pouvez la fermer. Les jetons expirent rapidement, ce qui réduit l'exposition.

- Les administrateurs contrôlent la configuration. Avec la bonne configuration OIDC, vous décidez quelles données sont incluses dans le jeton d'identification, combien de temps durent les jetons et quelles étendues les applications peuvent demander.

- MFA intégré et accès conditionnel. Votre IdP OIDC peut ajouter davantage de sécurité en fonction de l'appareil, de l'emplacement ou des signaux de risque sans modifier le code de l'application.

OIDC est conçu pour évoluer

Que vous gériez des centaines de terminaux, OIDC Connect s'adapte parfaitement. Vous pouvez :

- Ajoutez de nouvelles applications sans refaire la logique de connexion

- Définissez des politiques cohérentes à partir d'un seul tableau de bord

- Contrôler les identités dans des environnements hybrides ou multi-cloud

Exemples d'OIDC

1. SSO d'application d'entreprise avec Azure AD

Un géant de la distribution utilise Azure AD comme fournisseur d'identité OIDC (OIDC IdP). Il cherche à sécuriser authentification unique (SSO) pour les outils internes, les systèmes RH, les tableaux de bord, les plateformes de développement.

Fonctionnement :

- Azure AD gère la connexion via l’autorisation OIDC.

- Après l’authentification, l’application reçoit un jeton d’identification et un jeton d’accès.

- Les administrateurs peuvent contrôler les niveaux d’accès à l’aide de la configuration OIDC (groupes, étendues, rôles).

Pourquoi ça marche: Aucun stockage de mot de passe. Identité centralisée. Suivi de session simplifié.

2. Connexion à l'application mobile avec Google OIDC

Une application mobile nécessite une connexion sécurisée avec une identité liée aux comptes Google.

Fonctionnement :

- L'application utilise le flux de code d'autorisation avec PKCE.

- Google, agissant en tant que fournisseur IAM OIDC, authentifie l'utilisateur.

- L'application reçoit un ensemble de jetons OIDC contenant des informations sur l'utilisateur.

Pourquoi ça marche: 2FA intégrée. Identité forte. Votre application n'a pas besoin de gérer des données de connexion sensibles.

3. Environnement hybride avec Scalefusion OneIdP et applications sur site

Vous gérez une configuration hybride, des applications cloud comme M365 ou Salesforce, ainsi que des outils sur site sur lesquels vos équipes s'appuient toujours. Vous souhaitez une connexion unifiée et un contrôle d'accès renforcé pour les deux.

Fonctionnement :

- Scalefusion OneIdP agit en tant que votre fournisseur d'identité OIDC central (OIDC IdP).

- Vous connectez les applications cloud et sur site à l'aide d'OIDC Connect.

- Pour les applications plus anciennes, vous utilisez un pont SAML ou des connecteurs personnalisés.

- La configuration OIDC définit quels utilisateurs ont accès à quoi et dans quelles conditions.

Pourquoi ça marche: Vous obtenez du moderne gestion de l'identité Sans démanteler votre infrastructure existante. Connexion unique sur tous les systèmes, contrôle centralisé et visibilité détaillée des sessions utilisateur.

4. Accès des fournisseurs tiers

Un partenaire logistique a besoin d'accéder à un portail de reporting, mais vous ne souhaitez pas gérer ses informations d'identification.

Fonctionnement :

- Vous configurez une identité fédérée à l'aide d'OIDC et connectez-vous à leur IdP.

- Vous recevez des jetons OIDC vérifiés de leur fournisseur.

- L'accès est limité et temporaire à l'aide des règles de configuration OIDC.

Pourquoi ça marche: Aucun mot de passe partagé. Piste d'audit complète. Révocation facile.

Ces exemples concrets montrent comment la spécification OIDC s'adapte à différents environnements tout en vous offrant un contrôle strict, une meilleure sécurité et des connexions plus fluides.

OIDC vs SAML vs OAuth 2.0

OIDC n'est pas apparu de nulle part. Il a été conçu pour résoudre des problèmes réels liés aux anciens protocoles d'identité. Voici comment il se compare aux deux alternatives les plus courantes : SAML et OAuth 2.0.

OIDC contre SAML

SAML (langage de balisage d'assertion de sécurité) Basé sur XML, il est principalement conçu pour l'authentification unique (SSO) en ligne. Il existe depuis un certain temps, notamment dans les grandes entreprises, mais il commence à se faire vieux.

OIDC vs SAML : principales différences expliquées

- Format: OIDC utilise du JSON léger. SAML utilise du XML volumineux.

- Intégration: OIDC est plus simple et plus rapide à mettre en œuvre sur les piles modernes.

- Assistance mobile: OIDC fonctionne bien avec les applications mobiles et les API ; SAML ne le fait pas.

- Modèle de jeton : OIDC utilise des jetons d'identification, d'accès et d'actualisation flexibles. SAML utilise des assertions signées, plus difficiles à gérer.

- Sécurité : OIDC prend en charge les nonces, PKCE et l'expiration des jetons intégrés. SAML s'appuie souvent sur une logique personnalisée pour s'y conformer.

- Avantage sécurité : La spécification OIDC inclut des contrôles de sécurité intégrés plus modernes. Cela signifie moins de corrections manuelles et moins de points faibles exploitables par les attaquants.

OIDC contre OAuth 2.0

Ce point perturbe beaucoup d'équipes. Mais voici l'essentiel :

- Poignées OAuth 2.0 autorisation (qui peut accéder à quoi).

- OIDC Connect ajoute protocoles d'authentification (qui est l'utilisateur).

Vous n'avez pas à choisir. OIDC est basé sur OAuth 2.0, qui ajoute une couche pour obtenir des données d'identité à l'aide de jetons d'identification.

Pourquoi c'est important pour l'informatique : OAuth seul ne peut pas vous le dire pour qui L'utilisateur est. C'est idéal pour l'accès aux API tierces. Cependant, si vous souhaitez obtenir des informations sur l'utilisateur (nom, adresse e-mail, session), vous aurez besoin de jetons OIDC.

Verdict:Si vous comptez toujours sur SAML ou LDAP seul, vous laissez de côté la flexibilité et la sécurité. La configuration OIDC vous permet de travailler plus intelligemment, de vous adapter plus rapidement et d'évoluer sans friction.

Avantages de l'authentification OIDC

OpenID Connect (OIDC) est conçu pour s'adapter aux méthodes de travail des équipes informatiques modernes. Que vous cherchiez à réduire les risques, à gérer les accès plus efficacement ou à évoluer en toute sécurité, la configuration d'OIDC vous offre la flexibilité nécessaire pour réussir. Elle vous aide à sécuriser les accès, à contrôler les sessions et à simplifier la complexité, sans ralentir personne.

Voici ce que vous gagnez réellement en passant à OIDC Connect :

1. Réduit le risque de vol de mots de passeAvec l'autorisation OIDC, les utilisateurs s'authentifient via un fournisseur d'identité OIDC de confiance (OIDC IdP). Cela signifie qu'aucun mot de passe n'est stocké dans vos applications, aucune réutilisation entre les systèmes et une exposition réduite en cas de violation.

2. Authentification standardiséeLa spécification OIDC est basée sur OAuth 2.0 et utilise des normes éprouvées comme HTTPS et JSON. Elle remplace la logique d'authentification complexe et incohérente par un modèle unique et clair pour l'ensemble de votre environnement.

3. Simplifie la gestion des identitésEn centralisant l'identité auprès d'un fournisseur IAM OIDC, vous réduisez la charge de travail liée à la gestion de multiples identifiants, rôles et chemins de connexion. Cela simplifie l'intégration, la désactivation et les audits de conformité.

4. Améliore les contrôles de sécurité: Vous contrôlez le contenu de chaque jeton OIDC, la durée des sessions et les portées que les applications peuvent demander. Des fonctionnalités telles que PKCE, nonce et la validation des jetons vous offrent des outils pour prévenir le vol de jetons et les attaques par rejeu.

5. Expérience utilisateur fluideLes utilisateurs se connectent une seule fois et accèdent à ce dont ils ont besoin, sur tous leurs appareils, applications et réseaux. Pas de redirections complexes. Pas de mots de passe supplémentaires. Un seul flux sécurisé et rapide, intégré à votre configuration OIDC.

Prérequis avant d'adopter l'authentification OIDC

Le déploiement d'OpenID Connect (OIDC) ne se résume pas à un simple changement de stratégie. Une mise en œuvre intelligente implique de réfléchir à la sécurité, à l'évolutivité et à la manière dont vos applications interagissent avec le fournisseur d'identité OIDC (OIDC IdP). Mais avant de déployer OpenID Connect (OIDC), il est judicieux d'évaluer votre environnement.

Un plan solide peut vous aider à éviter les angles morts et à optimiser votre configuration OIDC. Voici les points à vérifier avant de passer à un fournisseur OIDC IAM :

a. Préparation en matière de sécurité

- Gestion des jetons : Vos systèmes peuvent-ils stocker, valider et expirer correctement les jetons OIDC ?

- TLS partout : Tous les flux OIDC dépendent du HTTPS sécurisé.

- Gestion des sessions : Vous aurez besoin d’un moyen de détecter et de révoquer les sessions à risque.

b. Capacités d'intégration

- Vos applications peuvent-elles gérer les redirections, les portées et l’analyse des jetons ?

- Vos équipes de développement sont-elles à l’aise avec les structures de jetons JSON, OAuth 2.0 et ID ?

- Votre pile actuelle prend-elle en charge les flux OIDC Connect modernes ou aurez-vous besoin de solutions de contournement ?

c. Dépendance du fournisseur

- Choisissez-vous un fournisseur avec un support solide et des SLA de disponibilité ?

- Votre IdP OIDC offre-t-il un accès API facile, des journaux d'audit et une flexibilité de configuration ?

- Peut-il gérer des environnements hybrides et des systèmes hérités.

10 bonnes pratiques pour la mise en œuvre de l'OIDC

1. Utiliser le flux de code d'autorisation avec PKCE: Choisissez toujours le flux de code d'autorisation avec PKCE pour les clients publics. Il protège contre les attaques par injection de code et par interception, en particulier sur les applications mobiles et les navigateurs.

2. Valider tous les jetons OIDC: Ne présumez pas qu'un jeton est sûr. Validez toujours :

- Signature

- Emetteur

- Audience

- Date d'expiration

Cela garantit que le jeton OIDC n'a pas été falsifié ou falsifié.

3. Faites régulièrement tourner les secrets des clientsTraitez les secrets comme des informations d'identification. Faites-les tourner selon un calendrier précis, utilisez des secrets uniques pour chaque client et stockez-les en toute sécurité.

4. Définissez des délais d'expiration de jetons strictsLes jetons à courte durée de vie réduisent les dégâts en cas d'exposition. Utilisez des jetons de rafraîchissement avec des politiques de réutilisation strictes lorsque les sessions doivent durer plus longtemps.

5. Définir strictement la portée: Contrôlez l'accès de chaque application. Utilisez des portées restreintes dans votre configuration OIDC : uniquement ce qui est nécessaire, rien de plus.

6. Implémenter des contrôles de nonceLes valeurs de nonce empêchent les attaques par rejeu dans le flux d'autorisation OIDC. Vérifiez toujours le nonce renvoyé dans le jeton d'identification par rapport à celui envoyé dans la requête.

7. Limiter les URI de redirectionLimitez les URI de redirection à ce qui est nécessaire. N'autorisez pas les caractères génériques. Cela permet d'empêcher les redirections malveillantes et l'interception des jetons.

8. Surveillez et auditez chaque connexionUtilisez les journaux de votre fournisseur IAM OIDC pour suivre les connexions, les attributions de jetons et l'utilisation de l'étendue. Signalez les anomalies de localisation, d'appareil ou de fréquence.

9. Planifier la rotation des clésUtilisez JWKS (JSON Web Key Sets) et la rotation automatique des clés pour gérer les clés publiques utilisées pour valider les jetons. Ne vous fiez pas aux clés statiques.

10. Tester et retester les flux OIDCExécutez la modélisation des menaces et testez les performances de chaque flux OIDC Connect sous pression. Vérifiez ce qui se passe lorsque les jetons expirent, sont réutilisés ou mal configurés.

Conseil pour les administrateurs informatiques : la plupart de ces fonctionnalités sont intégrées à des fournisseurs comme Scalefusion OneIdP, mais vous devez toujours les configurer et les surveiller correctement.

Scalefusion OneIdP pour la mise en œuvre de l'authentification OIDC

Scalefusion OneIdP intègre la puissance d'OIDC Connect à une plateforme conçue pour les équipes informatiques et SecOps modernes. Elle prend en charge les flux d'autorisation OIDC standard, permettant une intégration transparente avec les systèmes nouveaux et existants.

Conçu pour la compatibilité, OneIdP aide les organisations à remplacer les méthodes de connexion fragmentées par une couche d'identité unifiée, évolutive et sécurisée sur toutes les applications, plateformes et appareils. OneIdP peut agir à la fois comme fournisseur d'identité OIDC (OIDC IdP) et comme fournisseur OIDC IAM, prenant en charge des fonctionnalités telles que :

- Flux de code d'autorisation avec PKCE

- Émission et gestion des jetons OIDC (ID, accès, rafraîchissement)

- Intégration de la méthode d'authentification externe Microsoft

- Prise en charge du signal partagé pour les connexions Apple fédérées

L'OIDC contextuel n'est pas une solution d'avenir. Avec Scalefusion OneIdP, l'accès sécurisé se fait en validant la confiance et la conformité des appareils en temps réel.

Pour en savoir plus, contactez nos experts et planifiez une démo.

Inscrivez-vous maintenant pour un essai gratuit de 14 jours.

Questions fréquentes

1. Qu'est-ce qu'OIDC et OIDC est-il sécurisé ?

Oui. La spécification OIDC s'appuie sur OAuth 2.0 et ajoute une couche d'identité OIDC sécurisée. Elle prend en charge un chiffrement renforcé, la validation des jetons et une protection contre les menaces courantes comme la relecture des jetons. Correctement implémentée, la gestion des jetons OIDC garantit une authentification sécurisée sur les plateformes web, mobiles et cloud.

2. Pourquoi les développeurs devraient-ils utiliser OIDC ?

OpenID Connect (OIDC) simplifie l'intégration des identités. Avec seulement quelques points de terminaison et une configuration OIDC standardisée, les développeurs bénéficient de l'authentification, de l'authentification unique et des informations utilisateur auprès d'un fournisseur d'identité OIDC de confiance (OIDC IdP). Il fonctionne sur toutes les applications et tous les appareils, prend en charge la fédération et s'adapte facilement aux cas d'utilisation IAM modernes.

3. En quoi OpenID Connect est-il différent d'OpenID 2.0 ?

OIDC est un protocole moderne basé sur OAuth 2.0, contrairement à OpenID 2.0, qui lui est antérieur et ne propose pas d'autorisation par jeton. OIDC introduit le jeton d'identification, les revendications utilisateur standardisées et la prise en charge de REST/JSON. Plus simple à mettre en œuvre et bien plus sécurisé, il est le fournisseur OIDC IAM privilégié.

4. Quel est le lien entre OpenID Connect et l’Alliance FIDO ?

En substance, OIDC et FIDO se complètent. OIDC Connect gère l'identité fédérée et l'autorisation de session, tandis que FIDO se concentre sur la connexion sans mot de passe et résistante au phishing. Ensemble, ils renforcent l'authentification : FIDO garantit la sécurité de la connexion ; l'autorisation OIDC partage les données d'identité avec les applications utilisatrices en toute sécurité.

5. OIDC est-il plus sécurisé que SAML ?

Oui, dans la plupart des cas d'utilisation modernes. OIDC utilise des jetons OIDC à durée de vie limitée, offre une meilleure compatibilité mobile et évite les risques d'analyse XML rencontrés avec SAML. Compatible avec les API et compatible avec l'architecture des applications actuelles, OIDC simplifie la configuration et sécurise les erreurs.

6. Pourquoi utiliser OIDC plutôt que SAML ou LDAP ?

OIDC est conçu pour le cloud, les API et les appareils mobiles. Contrairement à SAML, il utilise JSON et REST. Contrairement à LDAP, il est conçu pour les identités fédérées et ne nécessite pas d'accès direct aux annuaires. Avec un fournisseur d'identité OIDC de confiance, vous bénéficiez d'une gestion des identités moderne et décentralisée, adaptable à toutes les applications.